Совсем недавно

Октябрь 2020 #Новый набор проблем: Политика безопасности контента (CSP)

CSP - относительно недавняя технология, позволяющая определить политику безопасности, которая должна применяться на стороне клиента (веб-браузер). Выявите ошибки конфигурации и поймите связанные с ними методы обхода с помощью этой новой серии задач:

- CSP Bypass - Inline code

- CSP Bypass - JSONP

- CSP Bypass - Dangling markup

- CSP Bypass - Dangling markup 2

Еще раз спасибо CanardMandarin за его работу над темой!

Новый спонсор: ENSTA

Мы рады приветствовать государственное учреждение ENSTA Bretagne в качестве нового академического спонсора Root-Me. Инженерная школа будет использовать среду Root-Me PRO для обучения своих студентов в области кибербезопасности.

Основанный на наследии обучения в кампусе в Бресте с 1819 года, ENSTA Bretagne и его история идут рука об руку с историей машиностроения, промышленности, арсеналов и новых технологий во Франции.

Новый спонсор: GEOIDE Crypto&Com

Мы рады объявить о новом спонсорстве с компанией GEOIDE Crypto&Com, специализирующейся на разработке продуктов для кибербезопасности в сочетании с решениями для гипервидения и поддержки принятия решений.

Кража данных - повторное использование паролей

What happened?

По своей структуре фонд Root-me всегда доверял всем своим членам, и, если уж на то пошло, самые активные из них обычно имеют права администратора.

Администратор платформы, который в свое время внес большой вклад в проект и с тех пор скрылся, занимаясь своей профессиональной и семейной жизнью, стал жертвой атаки повторного использования пароля: пароль его электронной почты оказался в утечке, и, к сожалению, он был таким же, как и на платформе Root-Me. Этот взломанный аккаунт был использован для получения неправомерного доступа к бэкенду, с которого осуществляется администрирование Root-Me.

Когда это произошло?

Вторжение началось 23 мая и продолжалось до следующего дня, 24 мая 2020 года.

Каковы последствия?

Были украдены решения вызова, а также адреса электронной почты. Хеши паролей не пострадали. Другие украденные данные, такие как открытые ключи GPG или имена пользователей, уже являются открытой информацией, отображаемой в профилях.

А теперь?

Чтобы защитить наш бэкенд и, соответственно, ваши данные, мы решили установить двухфакторную аутентификацию на основе GPG для учетных записей с правами администратора.

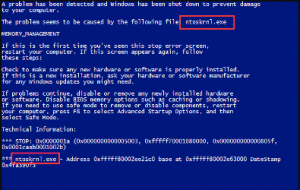

Новый набор проблем: Ядро Microsoft Windows

Новая серия испытаний в Windows Kernel уже доступна! Первый вызов открыт для всех, в то время как остальные временно эксклюзивны для премиум-участников и будут открыты для публики в следующие даты:

- WinKern x64 - shellcoding: token stealing: публика

- WinKern x64 - Stack buffer overflow advanced - ROP: 24 февраля

- WinKern x64 - Use After Free: 24 марта

Большое спасибо Synacktiv, __syscall за их задачи!

Еще одно большое спасибо und3ath и Ech0 за их работу над архитектурой этих упражнений.

Root-Me Pro: версия, полностью предназначенная для профессионалов

За более чем 10 лет своего существования Root-Me стал онлайн-платформой, предлагающей наибольшее количество и разнообразие практического контента, посвященного кибербезопасности (этический взлом, devsec, судебная экспертиза и т.д.). Благодаря сообществу, насчитывающему около 300 000 участников, их вклад позволяет Root-Me предлагать реалистичный, документированный и адаптированный контент для решения технических вопросов, с которыми сталкиваются специалисты по кибербезопасности. Недавно также были введены новые категории упражнений: серия Blockchain Ethereum, серия Windows PE, серия Windows Kernel.

Благодаря этому опыту, платформой Root-Me сегодня пользуются игроки со всего мира, в том числе многие профессионалы, желающие обучить свои команды, организовать мероприятия по кибербезопасности (CTF, Хакатон и т.д.) или выявить новые таланты. Столкнувшись с этими потребностями и отвечая на многочисленные запросы школ и компаний, мы нашли время, чтобы подготовить полное предложение, которое вы теперь можете найти на платформе Root Me Pro.

Для получения дополнительной информации, не стесняйтесь обращаться к командам Root Me Pro!

Synacktiv спонсирует Root-Me!

Synacktiv - это компания, специализирующаяся на наступательной безопасности, основанная в 2012 году несколькими экспертами в этой области. Мы набираем квалифицированных специалистов в различные команды: "красная команда", реверс-инжиниринг и разработка инструментов для наступления. Synacktiv имеет команду из более чем 55 экспертов по безопасности и 4 офиса во Франции (Париж, Тулуза, Ренн и Лион).

Synacktiv получил аккредитацию CESTI от ANSSI (Французского национального агентства по компьютерной безопасности) и собирается получить аккредитацию PASSI.

Новый набор вызовов: AppSys/Windows

Опубликован новый набор задач по эксплуатации бинарных файлов Windows!

Первый вызов является публичным, а остальные три временно эксклюзивны для премиум-участников. В свою очередь, они станут общедоступными в следующие сроки:

– PE32 - Stack buffer overflow basic: общественность

– PE32 - Advanced stack buffer overflow: 3 января

– PE32+ Format string bug: 3 февраля

– PE32+ Basic ROP: март 3

API : api.www.root-me.org

API, позволяющий взаимодействовать с данными Root-Me, теперь доступен по адресу api.www.root-me.org. Доступны следующие точки доступа:

- /login

- /challenges

- /challenges/id_challenge

- /auteurs

- /auteurs/id_auteur

- /environnements_virtuels

- /environnements_virtuels/id_environnement_virtuel

Эта работа еще не завершена, пожалуйста, будьте внимательны.

Новый набор задач: Программирование/Ethereum

Опубликован новый набор задач по теме смарт-контрактов Ethereum!

Первый вызов является публичным, а остальные три - эксклюзивными для премиум-участников. В свою очередь, они станут общедоступными в следующие сроки:

- Ethereum - Tutoreum: общественность

- Ethereum - Takeover: декабрь 22

- Ethereum - NotSoPriv8: январь 22

- Ethereum - BadStack: февраль 22